nov 14, 2019 | Adatbiztonsági cikkek, hírek

Nem győzzük hangsúlyozni, hogy az a legszerencsésebb, ha a GDPR miatt egyébként is kötelező adatkezelési szabályzat foglalkozik azokkal a teendőkkel, melyekre az adat életciklusának végén kell sort kerítenünk. Az év eleje kiváló alkalmat biztosít arra, hogy ezeket az adatkezelési szabályzatokat felülvizsgáljuk, átnézzük – ahogyan azt előző írásunkban már említettük.

Legtöbb vállalatnál az IT biztonsági szabályzat a hálózati és a peremterület biztonsággal agresszíven foglalkozik, és keményen védi a vállalati folyamatok által létrehozott, tárolt, használt és megosztott adatokat. Ezek a szabályzatok azonban azzal nem foglalkoznak azzal, hogy az adatoknak az élete véges, és ebben a szakaszban is kezelni kell őket, archiváljunk vagy töröljünk. A fizikai megsemmisítésre váró adathordozókon maradt adatok könnyedén kerülhetnek illetéktelen kezekbe, biztos, hogy ezt a kockázatot szeretnénk vállalni?

Elavult technológiák hada

A szabályzatot már azért is érdemes felülvizsgálni, hogy lássuk, milyen adatmegsemmisítési gyakorlatot ír elő. A technológiák változásával a régi, jó, kipróbált és költséghatékonynak tűnő módszerekről kiderülhet, hogy elavultak, van helyettük sokkal jobb. Ilyen technológia például az adathordozó szakszerűtlen vagy szükségtelen fizikai megsemmisítése. Az adathordozó fizikai megsemmisítése még mindig egy szóba jöhető lehetőség, mikor a hardver és a rajta lévő adat is elérte életciklusának végét. A hardverek fejlődése miatt a szabályzat előírásai nem képesek minden lehetőséget lefedni.

Lemágnesezés – csak a mágnesen adathordozókon működik, mind a merevlemezeken, de mindig a megfelelő erősségű mágneses mezőt kell használni, ami az újabb merevlemezek esetében változhat. Az SSD-k esetében nem működik ez a megoldás.

Darálás – a fizikai megsemmisítés egészen hatásás adatmegsemmisítési eljárás, szinte az összes adathordozóval működik. Az adattárolásban azonban egyre kisebb és kisebb helyet foglalnak el az adatok, így, ha nem megfelelő apróságúra daráljuk le a merevlemezt, akkor adatrészletek a megmaradt nagy darabokból még minidig visszaállíthatók.

Mindkét módszernek a hátulütője, hogy szemetet generál, illetve elvesztődik az a lehetőség, hogy újrahasznosítsuk az eszközt minősített adattörlés után. Az adatfertőtlenítés nem generál többlet szemetet, az adott adathordozót újból lehet használni vagy el lehet adományozni, és még az adatokat is az előírások szerint kezeli.

A hatástalan adattörlési metódusok is az idejétmúlt gyakorlatok közé tartoznak. Az idejétmúlt adatkezelési szabályzatunk előírhatja például, hogy a z összes adathordozó manuális törlése és formázása a legjobb gyakorlat adatmegsemmisítés szempontjából. Ez messze nem igaz: a formázás és törlés után az adatok ingyenesen elérhető eszközökkel könnyedén visszaálílthatók. Nemcsak, hogy nem biztonságos, független tanúsítványt sem készül az adattörlésről, mellyel a hatóságok előtt igazolni lehet az adatok szakszerű törlését.

Felejtsük el a régi szabványokat

Nagyon sok adatkezelési szabályzat régi szabványokon alapuló adattörlési módszereket tesz kötelezővé a vállalaton belül. Iyen például a DoD szabvány, mely immár 25 éves és valamikor az amerikai védelmi minisztérium legszigorúbb előírásait tartalmazta a teljes és biztonságos adattörlésre. Az idő azonban eljárt felette, legutóbb 2006-ban frissítették, és így nem meglepő, hogy az SSD tárolókkal nem foglalkozik. Ehhez képest a 2014-ben frissített NIST SP 800-88 R1 (PDF) egy sokkal modernebb szabályrendszer, mely technológia semlegesen közelíti meg az adattörlés kérdését.

nov 3, 2019 | Adatbiztonsági cikkek, hírek

Reméljük, hogy mérettől függetlenül minden vállalatnak van már adatkezelési szabályzata, ha másért nem, az igen szigorú GDPR-nak való megfelelés miatt. Ez az adatkezelési szabályzat tartalmazza azokat a tennivalókat is, melyeket az adat életciklusának végén szokás életbe léptetni (ha esetleg mégsem, akkor most érdemes pótolni ezt a hiányosságot.)

Elavultak lehetnek adatmegsemmisítési gyakorlataink

Szánjunk egy kis időt adatmegsemmisítési gyakorlataink felülvizsgálatára, hiszen hamar kiderülhet, hogy már nem az aktuális folyamatokra, technológiákra bízzuk adataink megfelelő kezelését. Cikkünkben összeszedtünk pár érvet, hogy miért érdemes átvizsgálnunk adatkezelési szabályzatunkat, második cikkünkben pedig arról is írunk, mit érdemes átvizsgálni.

Technológiai változások

Adatgyűjtési szokásaink, adatfelhasználásunk folyamatosan változik: ha nem a vállalati folyamatok lesznek mások, akkor cserélődnek az adatgyűjtéshez használt hardver és szoftver. A változás szükségszerű, hiszen, ha régi módszereket használunk új eszközökhöz, akkor elhúzódó, időigényes, sérülékeny működés alakul ki.

Szabályozói akarat

Az Európai Unió adatvédelmi szabályzata (GDPR) 2018 májusától kezdte el büntetni azokat a vállalatokat, akik nem megfelelően védték az európai magánszemélyek személyes adatait. A GDPR számos európai adatokkal dolgozó vállalat életét átalakította, de ugyanakkor előkészítette az utat a rendelkezések világszerte történő elfogadásához. Noha az Amerikai Egyesült Államokban még nem fogadták el szövetségi szinten a GDPR-t, Kalifornia államban életbe lépett egy GDPR-ihlette adatvédelmi rendelkezés. a CCPA. Mindez azt mutatja, hogy a hatóságok világszerte azon vannak, hogy az adatok kezelését jogi korlátok közé szorítsák.

Az adat értéke változik

Az adatnak is van szavatossági ideje, egy idő után az elavult, régi, redundáns adat semmit sem ér, csak foglalja a helyet az adathordozón. Érdemes átgondolni, hogy a valaha komoly üzleti értékkel bíró adataink nem képviselnek értéket másoknak? Ha adatgyűjtési szabályzatunk megengedi (és ezt az adatok gazdáival is szabályszerűen tudattuk), akkor ezeket az adatokat másoknak eladhatjuk, miután számunkra már nem képvisel semmilyen értéket. Ha nem ezzel a céllal gyűjtöttük őket, érdemes az elavult, régi, lejárt szavatosságú adatokat úgy kezelni, ahogy megérdemlik: dokumentáltan, szakemberek segítségével töröljük őket. Azért is érdemes a régi adatoktól megszabadulni, mert a hackerek számára ezek is értéket képviselnek. Az IBM és Ponemon Intézet közös kutatása szerint az adatszivárgásokban elveszített adatok átlagos értéke 150 dollár (45 ezer forint) volt rekordonként.

Az adatgyűjtés sebessége és volumene növekszik

Az adatmenedzsment fontossága azután növekedett meg, hogy az adat egyre gyorsabban és egyre nagyobb mennyiségben növekszik. A vállalat szolgáltatásának bővülésével keletkezhet egyre több adat, ahogy az IoT eszközök szenzorjai is csak úgy ontják magukból az információkat, de egyre több a viselhető eszköz is, melyek az emberek egészségügyi jellemzőit rögzíti. Minél több adatunk van, melyet menedzselni és védeni kell, annál nagyobb a kockázata egy biztonsági incidensnek és annál nagyobb kár keletkezik egy esetleges adatszivárgás esetén. És arról nem is beszélve, hogy annál több információt kell valahol tárolnunk, ami azt jelenti, hogy újabb és újabb drága adattároló rendszereket kell beszereznünk. Az adatkezelési szabályzatunk szabhat gátat ennek, mely előírhatja, hogy pontosan meddig milyen adatokat, hogyan tároljunk, illetve életciklusuk végén hogyan semmisítsük meg azokat.

A hackerek egyre kíváncsibbak

A Risk Based Security adatai szerint 2019 első kilenc hónapjában 5183 adatszivárgásos incidenst regisztráltak, ami 7,9 milliárd adatrekordot jelent. Az előző év hasonló időszakához viszonyítva az adatincidensek száma 33,8 százalékkal bővült, míg a napvilágra került adatok mennyisége 112 százalékkal nőtt. A legelterjedtebb adatszerzési metódus a hackelés volt, a legtöbb adat webes forrásokból szivárgott ki. Iparág szerint az orvosi intézmények, kereskedők és közintézmények a legérintetettebbek.

Pongyola fogalmazás

Az jó, ha létezik vállalati adatszabályzat, de nem sokat érünk vele, ha széles körűen fogalmazunk, nem zárunk le minden kiskaput és nem jelöltjük ki pontosan a felelősöket. Főleg az adatmegsemmisítés témaköre az, melyet ezek a szabályzatok nem megfelelően tárgyalnak – holott a teljes adat életciklust le kellene fedni. Végső soron ki az adat tulajdonosa? Ki a hardver tulajdonosa és hol tároljuk az adathordozók teljes, szakszerű és tanúsított adattörlési jegyzőkönyveit? Ki a felelős, ha egy adatszivárgás következtében a régi adat nyilvánosságra kerül? A kérdésekre a válasz derüljön ki a szabályzatból.

okt 23, 2019 | Adatbiztonsági cikkek, hírek

Közel másfél évvel a GDPR hatályba lépése óta a vállalatok még mindig az adatvédelem elején tartanak. A gigabírságok elmaradtak, a hatóságok elnézők – a védett adatokból pedig egyre több és több születik.

A General Data Protection Regulation nevű EU-s rendelet hatályba lépésének időpontja 2018 május 25.. Sokan féltek ettől a határidőtől, sokan rettegtek tőle, de a legtöbb vállalkozás minden tőle telhetőt megtett azért, hogy a szabályozásnak megfelelő módon működjön.

A vállalat és adatvagyon kapcsolata bonyolult

Az elmúlt másfél évben a zaj elült, a vállalatok meg csendben alkalmazkodnak az új játékszabályokhoz. A cégek és a GDPR most már boldog párként, kéz a kézbe sétálnak a boldog jövő felé? Még nem. A vállalatok és adatvagyonuk közötti kapcsolat túlzottan is bonyolult ahhoz, hogy tartós következtetéseket levonhassunk. Egy hajózási hasonlattal élve, csak most hagytuk el a kikötőt, és egy hosszú utazás előtt állunk. Egy olyan hajón vagyunk, mely sohasem áll le, kikötőből kikötőbe tart, és folyamatosan, a hatóságokkal együtt tanulunk a legjobb gyakorlatokról és megoldásokról.

Fredrik Forslund, a biztonságos és dokumentált adattörléssel foglalkozó Blancco alelnöke szerint a GDPR abban segítette a vállalatokat, hogy átgondolt adatszabályzatot fogadtak el. Korábban az adattokkal kapcsolatos információk a cégen belül léteztek, de struktúra nélkül, szerte szórtan a vállalati rendszerben. A szabályzat hatására a cégekben megjelent az adatvédelmi biztos, (szerepéről korábban már írtunk) de ugyanakkor a munkaköri leírásokban megjelentek az adatokkal kapcsolatos tudnivalók és tennivalók. Rengeteg képzés indult ezen a területen, számtalan jó gyakorlatot osztanak meg egymással a hatóságok és a vállalatok egyaránt. A vállalatok adattudatossá váltak.

Elemzéssel kezdenek

A Blancco szakembere szerint egy vállalati GDPR projekt mindig a gap elemzéssel kezdődik, vagyis megvizsgálják, hogy a vállalat meglévő működése mennyire felel meg a friss szabályzatnak. Az elemzés során az adat vállalaton belüli életciklusát is megvizsgálják, ellenőrzik, hogy az adatot hogyan menedzselik, hol található, merre tárolják, hogyan készítenek biztonsági mentést és kinek van hozzáférése az adatokhoz.

Az ehhez hasonló elemzések mindig feltárják a visszásságokat: olyan helyen bukkannak adatokra, ahol nem kellene lennie (például kiszuperált gépeken vagy polcon tartott USB memórián), több helyen tárolják az érzékeny adatokat, holott csak egy helyen lenne szabad. Miután a problémákat azonosították, a vállalatoknak bizonyítékra van szükségük, hogy az adatokat megfelelően törölték, az adathordozókat megfelelően fertőtlenítették – ebben tud segíteni a Data Destroy szolgáltatása is.

okt 18, 2019 | Adatbiztonsági cikkek, hírek

Előző cikkünkben arról írtunk, hogy a Gartner Hype Cycle görbéjén az adatfertőtlenítés technológia szintet lépett a megvilágosodás emelkedőjébe. Cikkünkben azt tárgyaljuk, hogy a döntéshozók milyen okokból fordulnak az adatfertőtlenítéshez és milyen javaslatokat fogalmaz meg a Gartner.

A kormányzati szervezetek és a vállalkozások szeretnének megfelelni a szabályozó elvárásainak az adatok menedzselése terén is. Eszközöket keresnek adatbiztonsági szintjük növeléséhez, az szabályzatok betartásához és szeretnének a redundáns, régi vagy szükségtelen adataiktól dokumentált módon megszabadulni. Ehhez pedig olyan megoldásokra van szükségük, mely helyreállíthatatlanul töröli, fertőtleníti az adatokat, és minderről jegyzőkönyvet is készít.

Megelőzhető az incidens

Az adatfertőtlenítés a döntéshozók számára is fontos kérdés, hiszen segítségével megelőzhető az adatbiztonsági incidens, miközben a szabályozói elvárásnak megfelelően működik a cég és környezetünk védelméért is tehetünk valamit. Megfelelő helyen és megfelelő mennyiségű adatot kell tárolnunk, ezzel a kellemetlen adatszivárgási incidensek egy része megelőzhető. Gondoljunk arra, hogy egy hacker tevékenysége nyomán nemcsak az üzleti kincset jelentő adatok jutnak napvilágra. Az is kiderülhet, hogy olyan adatokat is tároltunk, melyeket a törvény előírásai szerint már meg kellett volna semmisítenünk. A támadás jelentette pénzügyi veszteség mellett néha sokkal nagyobb problémát okoz a hasonló incidensek okozta reputációs veszteség, ebből nehezen lehet felépülni.

A szabályozó érthető módon egyre nagyobb érdeklődést tanúsít az adatok témaköre iránt. A GDPR komolyan szabályozza a személyes adatokkal kapcsolatos tennivalóinkat, ennek mintájára egyre több ország írja elő az adatok védelmét. Az 5G technológia robbanásának küszöbén vagyunk, a hazai mobilszolgáltatók már készen állnak, már csak a frekvencia engedélyek megvásárlása szükséges. A technológia még további adatmennyiség növekedést generál, az IoT eszközök soha nem látott mennyiségben terjednek, ahogy nő az általuk előállított adatok mennyisége is. Ami azt jelenti, hogy a nem kívánt adatszivárgások száma növekedhet – ez pedig további szabályozói feladatokat generál.

A környezetvédelemre is lehet figyelni

Noha az ügyvezetői döntésben nem döntő tényező, a környezetvédelmi kérdésekre is oda kell figyelni. A szervezetek motiváltak, hogy csökkentsék ökológiai lábnyomunkat, vagyis kevesebb elektronikus szemetet termeljenek – ami megnyitja az utat az eszközök újrahasznosítása előtt. Néha a helyi szabályozások követelik meg az eszközök újrahasznosítását, de gyakoribb, hogy a vállalatok társadalmi felelősségvállalás programjaik keretén belül, önként vállalják a környezeti terhelés csökkentését.

Ilyen környezetben a Gartner érett technológiának tartja az adatfertőtlenítési technológiát, mely 2-5 éven belül már a produktivitás platójára kerül – ez a kategória a teljesen érett technológiák csoportja. A piackutató cég azt javasolja, hogy a teljeskörű adatfertőtlenítést az összes, adattárolóval rendelkező eszköz esetében használjuk, vagyis a vállalati szerverek, asztali PC-k mellett, mobil eszközökre, IoT eszközökre is figyeljünk adattörléskor.

Együttműködésre van szükség

Egyes szervezeteknél hiányozhat az adatfertőtlenítési kompetencia, mert a különböző eszközök ételciklusait elszigetelt eseményként kezelik, nincs koordinált együttműködés a vállalat különböző részlegei között. A Gartner tanácsa szerint az adatfertőtlenítésben érdekelt össze szereplő (biztonság, compliance, jogi osztály, IT) együttműködésére van szükség ahhoz, hogy megfelelő adatfertőtlenítési szabványokat dolgozzanak ki,melyek konkrét tennivalókat írnak elő az adat végső megsemmisítésére.

A piackutató vállalat további javaslatai szerint a gondos előkészítés és kiválasztás nemcsak a belső folyamatokra alkalmazandó. A Gartner azt tanácsolja, hogy a vállalatok bizonyosodjanak meg, hogy a külső adatfertőtlenítő partner tanúsítványt állít ki az adatok megsemmisítéséről, melyen szerepel az adathordozó sorozatszáma, a használt felülírási módszerek. Azok a vállalatok, akik külső adatmegsemmisítő partnereket bíznak meg, a szerződésben kössék ki azt a lehetőséget, hogy bármikor auditálhatják a külső partner adatfertőtlenítési folyamatait és szabványait. Így meggyőződhetnek arról, hogy a szolgáltató a biztonsági és iparági előírásoknak megfelelően, a megbízó szabványainak és előírásainak megfelelően jár el adatmegsemmisítéskor.

okt 14, 2019 | Adatbiztonsági cikkek, hírek

A Gartner szerint az adatfertőtlenítés technológiája egy szinttel érettebb kategóriába lépett, és most a hype cycle görbén a megvilágosodás emelkedőjén tartják számon.

Az idei év első felében rengeteg adatvédelmi incidensnek voltunk a tanúi, a Risk Based Security adatai szerint 54 százalékkal több biztonsági eseménnyel szembesültünk. A GDPR 2018 májusa óta foglalkoztatja a vállalatokat, rengeteg cég nézette át adatvédelmi és adatkezelési gyakorlatát. A GDPR hatására több gigabírság is megszületett – ezek hatására a vállalatok komolyabban és gyakrabban foglalkoznak a saját adatkezelési szokásaikkal.

Nemcsak az adatvédelmi incidensek miatt, hanem a technológia fejlődése is oda vezette a Gartnert, hogy az adatfertőtlenítés technológiát egy érettebb kategóriába sorolja. A piackutató és tanácsadó cég évente felülvizsgálja a különböző technológiákat, így az adatfertőtlenítést is, és idén frissítette a technológiára vonatkozó előrejelzéseit. A Hype Cycle for Data Security 2019, Hype Cycle for Privacy 2019 és Hype Cycle for Endpoint Security 2019 című tanulmányokban (melyek előfizetéssel elolvashatók) az adatfertőtlenítés a megvilágosodás emelkedője fázisba lépett, ami azt jelenti, hogy a megoldás a nice to have kategóriából a szükséges technológiák sorába lépett. A Gartner elemzése szerint a technológia 2-5 év alatt a következő kategóriába, vagyis a plateu of productivity-be lép.

Így értelmezhető ez a görbe

A Gartner hype cycle görbe fejlődésük és üzleti elfogadásuk szerint követi az egyes technológiákat. Az első fázis az innovation trigger, amikor egy olyan szakaszról beszélünk itt, amikor egyszerűen egy kutatási eredmény bemutatásáról van szó, mely üzleti potenciált rejt magában. A görbe második fázisa a peak of inflated expectations, amikor még a csapból is ez a technológia folyik, mindenki túlzott elvárással tekint a technológia iránt és akarva akaratlanul nagykövete lesz. Ebben a fázisban teljesen égbekiáltó, a valóságtól elrugaszkodott ötletet is megszületnek, és ilyenkor nehéz eldönteni, hogy valós gazdasági eredménnyel kecsegtet az adott technológia vagy sem.

Ezt követi a kiábrándulás időszaka, vagyis a trough of disillusionment, amikor kiderül, a fogyasztók még nem készek az adott technológia befogadására, a pilot projektek nem hozzák a tervezett számokat, vagy rájönnek, nem életképes az ötlet. Ebben a fázisban sok technológia elvérzik, amelyik nem, a következő fázisba léphet a Gartner görbén, amely a slope of enlightenment vagyis a megvilágosodás emelkedője – ebben a fázisban van az adatfertőtlenítési technológia. Ebben a fázisban a vállalatok megértik és tudják, pontosan mire is használható az adott technológia. A korai felhasználók mindennapjainak már részese ez a technológia, az innovatív vállalatok is kezdik implementálni őket. A technológia elterjedését a dobozos megoldások megjelenése is segíti.

A stratégiai döntéshozók eszköze

A vállalatok nagyobb része akkor kezdhet el gazdasági megtérülésben gondolkodni, amikor a technológia az ötödik fázisba, a plateu of productvity-be érkezett. Ekkor az adott technológia megszokott, a mindennapok részesévé válik, és már senki sem kérdőjelezi meg gazdasági hasznát.

A Gartner jelentésében azt írják, hogy az adatfertőtlenítés a stratégiai döntéshozók eszköze, mellyel az adatvédelmi problémákat, az adatbiztonsági kérdéseket tudják megnyugtatóan rendezni, megfelelnek a szabályozói elvárásnak, és képesek menedzselni az egyre növekvő adatmennyiséget, melyet az IoT eszközök is csak egyre gyarapítanak. A GDPR is előírja az adattörlési kötelezettséget a vállalatoknak, a megsemmisítéssel akkor kell foglalkozniuk, amikor már nincs szükség rá, vagy az adat tulajdonosa azt kifejezetten kérte. A rossz helyen tárolt adat hackerek célpontjává válhat, mely egy szükségtelen és költséges kockázat.

okt 7, 2019 | Adatbiztonsági cikkek, hírek

Az Apple T2-es chipekkel ellátott számítógépjeit három éve mutatták be, tehát egyes vállalatoknál lassan a gépek életciklusának végéhez értünk Ennél a mérföldkőnél szembesültek a szakemberek egy kínzó problémával: hogyan szabadulunk meg az adatoktól, tanúsítottan egy szigorúan védett környezetben?

Aple T2

Az Apple kiemelten ügyelt a biztonságra, a 2017 második felében bevezetett T2-es chippel ellátott iMacPro (és a későbbi modellek, mint a MacBook Pro, MacBook Air és Mac Mini) lapkaszinten is figyel a biztonságra. A T2-es chipre több olyan kontrollert építettek be, mely emeli a gép biztonsági szintjét.

Lapkaszintű biztonság

A secure boot funkció például korlátozza, hogy milyen operációs eszköz tölthető be a macOS eszközökre, vagyis csak egy legitim, megbízható operációs rendszer indulhat el a gép bekapcsolásakor. Azt sem engedélyezi, hogy esetleg USB memóriáról bootolják a gépet, vagyis gyakorlatilag megakadályozzák, hogy például hackerek más operációs rendszer indításával férjenek hozzá adatainkhoz. Ez a lapka a hagyományos adattörlési megoldásokkal sem működik együtt: a Blancco Drive Eraser megoldása is operációs rendszerként működik telepítéskor.

A lapkaszintű biztonsági funkció hasznos az Apple eszközeit használó intézményeknek, nem vitás. Azonban mikor arról van szó, hogy az egészségügy intézmények, iskolák, kormányzati szervek, vállalatok bizalmas adatait szakszerűen, auditálható módon fertőtlenítsük, akkor gondot okoz ez az erős biztonság.

Manuális beállítás

A boot sorrend manuálisan ugyan átállítható ezeknél az Apple gépeknél, így az adattörlő megoldást lehet operációs szinten elindítani, de akkor sem látja a törölni kívánt adatokat, a T2-es lapka megakadályozza ezt. És még ha lenne is mód arra, hogy megkerüljük a lapka eme biztonsági funkcióját, gyakran nincs ellenőrizhető bizonyíték arra, hogy az adatot tényleg töröltük.

Vállalati környezetben nem megoldás, hogy a szervezet egy zárható szerkényben tárolja a leselejtezett gépeket, rajtuk a sok személyes, érzékeny és bizalmas (helyenként titkos vállalati) adattal, melyek a szükséges adatkezelés folyamatára várnak. Szerencsére, egyre több a környezettudatos vállalat, akik az értelmetlen tárolás helyett újrahasznosítják ezeket az eszközöket. Mielőtt eladnánk vagy elajándékoznánk az élettartamuk végét elért eszközöket, a szakszerű, tanúsított adatfertőtlenítésről nem szabad megfeledkeznünk.

Van megoldás

A jó hír, hogy a T2-es chipekkel felszerelt Apple gépekre is van a Blancco-nak szakszerű adattörlő és adatfertőtlenítő megoldása. Vállalati környezetben, számítógépes flottánk adatmenedzselésére a T2-es lapkákkal felszerelt eszközökre kifejlesztett Blancco LUN Eraser megoldást használatát javasoljunk, mely a piacon jelenleg az egyetlen adattörlési megoldás T2-es chipekkel ellátott eszközökre.

A cég kutatás-fejlesztési részleg a LUN megoldásnak egy olyan verzióját dobta piacra, mely futtatható a macOS rendszeren. Amikor a T2-es lapkákkal ellátott eszközökről van szó, akkor nem boot-olunk semmilyen külső megoldást, hanem a UNIX-ra kifejlesztett LUN megoldást futtatjuk a meglévő operációs rendszeren, így hozzáférhetünk a lemezekhez és riportálható, auditálható módon törölhetjük annak tartalmát.

A biztonsági változások ellenére a T2-es chipekkel rendelkező Apple számítógépek számára is elérhető a szakszerű adattörlés és adatfertőtlenítés. Amikor elérkezik az idő, hogy életciklusuk végén lecseréljük Apple eszközeiket, nyugodtan megtehetjük, tudván, hogy az adatokat szakszerű megoldással távolították el.

szept 18, 2019 | Adatbiztonsági cikkek, hírek

Nem először írunk arról, hogy mennyibe is kerül, ha kiszivárog az adatom, de most az IBM Security és a Ponemon Intézet közös kutatásának hála összeget is tehetünk a z adatszivárgás mögé. Ez az összeg az adatszivárgási incidens hosszától, a vállalat felkészültségétől függően változik.

Az adatszivárgásnak több okát különböztethetjük meg: adatszivárgás történik például, amikor egy rossz címzettnek küldünk egy emailt, az interneten tárolt adatainkhoz – nem megfelelő védelem miatt – hozzájutnak illetéktelenek, vagy a vállalati hálózatba belépő hackerek lopják el azokat. De az is adatszivárgás, amikor a régi géppel együtt ügyfeleink adatai is kikerülnek vállalaton kívülre. Ha ilyen történne, kötelességünk az incidensről értesíteni az adatvédelmi hatóságot – Nemzeti Adatvédelmi és Információszabadság Hatóság – és meg kell tennünk mindent, hogy az adatszivárgás okait megszüntessük. A régi adathordozóval a vállalaton kívülre jutott adat esetében ez a megelőző adattörlés és fertőtlenítés lenne.

Hogy az adatszivárgásnak milyen költségei vannak, azt csak becsülni tudjuk, előző cikkünkben leírtuk, hogy milyen veszteségekkel kell számoljunk. A nyilvánvaló pénzügyi vesztesége mellett reputációs veszteség, bizalomvesztés is bekövetkezhet. Pontos összeget azonban senki sem tudott mondani – mostanáig. Az IBM Security és a Ponemon Intézet közös kutatása rávilágított, hogy átlagosan 3,92 millió dollárba (1,1 milliárd forint) kerül egy adatszivárgási incidens (nyilván, ezt az vizsgált amerikai, nyugat-európai, közel-keleti, indiai vállalatokra kell érteni).

Ha gyorsabb, akkor olcsóbb

A felmérésben 500 szervezet adatszivárgással kapcsolatos költségeit vizsgálták meg egy éven keresztül. A kutatásból kiderült, hogy minél gyorsabban sikerült az adatszivárgás következményeit elhárítani, annál kevesebb pénzbeli veszteséget okozott az esemény. A kutatásban átlagosan 279 nap alatt sikerült ezeket a következményeket felszámolniuk az érintett cégeknek. Azok a vállalatok, akik 200 nap alatt tudták rendezni soraikat 37 százalékkal kevesebb pénzveszteséget szenvedtek az adatszivárgás miatt.

A legdrágább adatszivárgásokat a rossz akaratú támadók okozták, ugyanakkor ezeket a támadásokat elég későn fedezték fel, tehát eléggé elhúzódtak, átlagosan 314 napig tartott az incidens és a következményeinek felszámolása. Ez logikus is valahol, hiszen minél hosszabb ideig tart felismerni egy adatszivárgást, annál nehezebb megfékezni és hosszabb idő is felszámolni következményeit.

Legyen incidens response team!

A biztonsági esemény következményeinek felszámolását nagyban segítette az is, ha a vállalatnak volt egy incidens response team-je, vagyis egy biztonsági csapata, mely kipróbált tervvel rendelkezett a hasonló esetekre. A kutatás szerint azok a vállalatok, akiknek volt hasonló biztonsági csapatuk és a visszaállítási tervet rendszeresen gyakorolták, 35 százalékkal olcsóbban úszták meg az incidenst, mint a nem felkészült szervezetek.

De mit is tehetünk az adatszivárgások megelőzése érdekében? Amint a fenti kutatásból is kiderül, legyen egy biztonsági csapatunk, mely begyakorolt visszaállítási tervet is felállított. Hiába jó a tervünk, ha annak véghezvitelében kommunikációs akadályok, döntések elmaradása akadályoz.

Emellett vásároljunk olyan technológiákat, melyek segítenek gyorsan felfedezni és megakadályozni az adatszivárgást. Lehetőség szerint támaszkodjunk automatizált megoldásokra, így nem kell emberi erőforrásra költeni. Készítsünk biztonsági mentést adatainkról és dolgozzunk ki egy vállalati tevékenység folytonosságot biztosító tervet – melyet gyakoroljunk rendszeresen. Adatainkat tudatosan menedzseljük keletkezésük pillanatától kezdve egésze életciklusuk végéig. És ha minden kötél szakad, a végén hívjuk a szakembereket.

szept 10, 2019 | Adatbiztonsági cikkek, hírek

Előző bejegyzésünkben részletesen írtunk arról, hogyan kell előkészíteni az adatok mentését. Arról is szóltunk, mit jelent a 3-2-1 stratégia: a fontos adatokból legyen legalább 3 másolat, 2 különböző adathordozón, melyikből 1 nem csatlakozik az internetre. Volt szó arról is, hogy a merevlemez és a felhőszolgáltató szerverére történő mentés legyen rendszeres, lehetőleg szoftverrel támogatott. Fontos tanulság továbbá, hogy a merevlemezt egy biztonságos helyen tároljuk, például egy tűz- és vízbiztos széfben.

Ha ezeken a lépéseken túl vagyunk, akkor már összeállt adatmentési stratégiánk. A feladatunk azonban itt nem ér véget, hiszen nem szeretnénk éles helyzetben, egy zsarolóvírusos támadás után rájönni arra, hogy egyetlen adatmentés sem működik. Ezt pedig csak úgy tudjuk kivédeni, ha rendszeresen teszteljük az adatmentéseket, gyakoroljuk az adatvisszaállítás folyamatát.

Hogy pontosan mi is a teendőnk? Menjünk végig az alábbi lépéseken:

- Negyedévente készítsünk egy ideiglenes mappát számítógépünkön. Majd indítsuk el az adatmentő szoftvert, és válasszunk ki pár fájlt, melyet vissza szeretnénk állítani. Mentsük el őket az ideiglenes mappába. Majd nyissuk meg őket, hogy győződjünk meg, nem károsodott a fájl, minden információt tartalmaz. Hiba esetén töröljük az adott mentést, mentsük el újra az adatokat és indítsuk el újból a tesztet. Ha újból sikertelenül zárul a folyamat, akkor a mentést végző szoftverrel vagy a külső merevlemezzel lehet gond – kérjünk segítséget az ügyfélszolgálattól.

- Ha sikeresen visszaállítottunk pár fájlt és a benne lévő adatok is stimmelnek, akkor próbálkozzunk egy olyan mappa visszaállításával, melynek almappái is vannak. A sikeres visszaállítás azt jelenti, hogy a teljes mappastruktúrát visszanyertük, az össze fájlokkal együtt, és ezeket a fájlokat meg tudjuk nyitni, van benne információ.

- Évente kétszer teszteljük adataink teljes visszaállítását. Ha nincs elegendő hely számítógépünkön ehhez a művelethez, akkor ehhez egy másik, esetleg régebbi számítógépet használhatunk vagy egy virtuális gépen tesztelhetünk. Amint az adatvisszaállításnak vége, nézzük meg, hogy a fájlstruktúra stimmel, ellenőrizzünk pár fájlt, hogy nem sérültek. Ugyanakkor hasonlítsuk össze a visszaállított adatmennyiséget a meglévő adatok mennyiségével, ha nagy lenne a különbség, akkor járjunk utána a különbség okának.

És ennyi. Most már a számítógép adatainak mentése és visszaállítása biztosan nem okoz gondot alváskor.

szept 3, 2019 | Adatbiztonsági cikkek, hírek

Sokat írtunk a minősített adattörlés fontosságáról blogunkon, de ez a fontos adattörlési folyamat az adatok életciklusának menedzselésének csupán egyik szakasza. Mostani bejegyzésünkben egy másik szakaszról, az adatok mentéséről írunk.

A zsarolóvírusok korában, melyek választás nélkül titkosítanak minden adatot, fontos az adatok rendszeres mentéséről gondoskodni. Nagyvállalati környezetben két-három fős csapatok mellett automatizmusok és megoldások sora foglalkozik a kérdéssel, azonban a kisebb, pár fős vállalatoknál, magánszemélyeknél ennyi erőforrás nem áll rendelkezésünkre. Azonban nekünk sem kell lemondani az adatok mentéséről, melyben a 3-2-1 stratégiát javasoljuk követni.

Így menedzseljük az adatokat

Még a stratégia ismertetése előtt, az adatok menedzseléséről írunk pár sort. Archiválás előtt az adatokat érdemes kiválogatni, és azokat, melyekről úgy határozunk, hogy már nincs rá szükségünk, töröljünk minősítetten. Az adatmentés menedzselésének másik szakasza, mikor előkészítjük, kiválogatjuk, hogy pontosan MELY ADATOKAT mentjük le: például a cuki cicás fotókat semmiképp, a vállalati rendezvényről szólókat azonban mindenképp. Ha kevés adatot szeretnénk menteni, akkor célszerű egy adott mappába rendszerezni az archiválásra szánt fájlokat, majd egy felhőszolgáltatás segítségével szinkronban tartjuk a változásokat. Ha egy egész merevlemezt szándékozunk backup-olni, akkor már érdemes egy külső tárolóegységet és egy szoftvert is beszerezni.

Ugyanakkor azt is el kell dönteni, hogy MELY ESZKÖZÖKET mentjük el: a vállalati mobiltelefon például szinte már fontosabb adatforrás, mint a laptop vagy az asztali számítógép, úgy, hogy érdemes erről az eszközről is rendszeres másolatokat készíteni.

Mi is az a stratégia?

Miután eldöntöttünk, hogy mely eszközökről milyen adatok fontosak, akkor ne feledkezzünk el, hogy az adatokat több példányban és több adathordozón tároljuk. Itt már beszélhetünk a cikk elején emlegetett 3-2-1- stratégiáról, mely szerint a fontos adatokból legyen legalább 3 másolat, 2 különböző adathordozón, melyikből 1 nem csatlakozik az internetre.

A több példányra azért van szükség, mert a háromból egy biztosan működik, ha a többi valamiért olvashatatlan lesz. Ugyanezért a logika miatt van szükség két különböző adathordozóra, ha az egyik nem működne, akkor a másikról csak olvasható marad az információ. És ezekből az eszközökből azért kell egy offline legyen, mert ha valaki behatol számítógépünkbe és titkosítja, tönkreteszi adatainkat, akkor legyen egy offline másolat, melyet az internetes támadás nem érinthet és melyről visszaállíthatjuk adatainkat. A zsarolóvírusok nemcsak a számítógép, hanem a hozzá csatlakoztatott külső tároló adatait is titkosítja. Ez az offline másolat helyettesíthető egy felhő szolgáltatással is – ennek belépési adatait azonban semmiképp se mentsük el a böngésző vagy számítógép jelszókezelőjével.

Na, de hogy is van ez a gyakorlatban?

A gyakorlatban mindez azt jelenti, hogy például egy laptop adatainak mentéséhez használjunk egy külső merevlemezt, és fizessünk elő (vagy használjuk az ingyenes verziót kevesebb adat esetén) egy online backup szolgáltatásra. A külső merevlemezhez érdemes egy backup szoftvert is vásárolni, mert az megkönnyíti az adatok rendszerek mentését – ha csak néha-néha mentjük el őket, megfeledkezünk róla, akkor semmit sem ér az egész.

Amikor adatainkat külső merevlemezre mentjük, érdemes laptopunkat lecsatlakoztatni a hálózatról ideiglenesen, és lehetőség szerint ne dolgozzunk rajta. Így biztosak lehetünk abban, hogy minden adatot lementünk, és közben még véletlenül sem kezdi el egyetlen zsarolóvírus sem a titkosítást. Az adatmentés végén a külső merevlemezt tároljuk egy biztonságos helyen: egy zárható, tűz és vízbiztos széf a legjobb megoldás.

A felhő szolgáltatással ennél is egyszerűbb az adatmentés: a felhasználónév és jelszó birtokában telepítjük gépünkre a cloud szolgáltató szoftverét, Majd beállítjuk, mely fájlokat milyen gyakorisággal mentse. Persze, az online szolgáltatás mindig is magában foglalja azt a kockázatot, hogy a külső partner szervereit feltörik és ellopják adatainkat. Ezért érdemes egy megbízható szolgáltatót választani, például a Google Drive 15 GB-nyi adatot tárol teljesen ingyen. Adatainkat egy újabb lépéssel védhetjük meg: titkosítva tároljuk a felhőszolgáltatónál – így, ha be is jutnak a szerverekre, csak értelmezhetetlen kódokat látnak a hackerek.

Ezután nem feledkezzünk meg az adatok visszaállításának teszteléséről – erről egy következő, és ígérem rövidebb blogposztban írunk.

aug 26, 2019 | Adatbiztonsági cikkek, hírek

Három-négy évente biztosan vásárolunk egy új nyomtató, telefont vagy számítógépet. A régi eszköz adathordozóján meg ott maradnak az adatok, amelyek így idegenek kezébe kerülhetnek. Nemcsak a laptop és a mobiltelefon érintett, személyes és vállalati adatok maradhatnak a nyomtatóban, a céges autóban és a DVD lejátszón is.

Nem a képzelet szüleménye, megtörtént esetek: egy vidéki város piacán vásárolt használt számítógép merevlemezén kórházi adatokat, zárójelentéseket, boncolási jegyzőkönyveket találtak – ezek mind-mind kiemelten védett egészségügyi adatoknak számítanak. Vagy ugyancsak a másodkézből beszerzett merevlemezen egy repülőtér biztonsági rendszereinek a tervrajza volt elérhető. Harmadik példánk pedig egy olyan számítógépről szól, melynek a lomtárában ott voltak egy egész iskola összes évfolyamának adatai, családlátogatások jelentéseivel, osztályfőnökök beszámolóival, rászorultsági kérelmekkel és rendezvényfotókkal együtt.

Adatok meglepő helyeken

Személyesen is találkoztam hasonló esettel. Amikor pályafutásom alatt mobiltelefonok tesztelésével foglalkoztam, minden második teszttelefon úgy került hozzám, hogy az előző újságíró személyes családi fotói, adatai rajta voltak – szerencsére akkor még a mobiltelefonok nem csatlakoztak a közösségi oldalakhoz, így azokhoz az adatokhoz nem volt hozzáférésem.

Olyan eszközökön is találhatunk vállalati vagy személyes adatokat, amire nem is gondolnánk első körben. A belső merevlemezzel rendelkező DVD lejátszón adathordozóján privát filmek és képek is ottmaradnak. A komolyabb vállalati nyomtatók is rendelkeznek merevlemezekkel, adathordozókkal, ha ezeket kidobjuk, az adathordozón ottmaradhatnak a kinyomtatott fájlok. Vagy hogy az autó navigációs és médiaközpontja is elmenti adatainkat, így amikor továbbadjuk a következő tulajdonosnak, az bizony szabadon kutakodhat a lementett zenefájlok, kapcsolatok és telefonszámok között. Egy komoly vállalat vezetőjének telefonszámai, kapcsolatai mindenki számára kincsesbányát jelenthetnek.

Szoftverrel fertőtlenítsünk

Mit tehetünk ez ellen? Ne csak töröljük, hanem megfelelő szoftverrel fertőtlenítsük az adatokat. Ahogy a példák között olvashattuk, ha az adat a lomtárba kerül, attól még nem semmisül meg. Sőt, akkor sem törlődik a merevlemezről, ha kiürítjük a lomtárat – a rendszer időspórlás miatt csak az adott információra való hivatkozást töröli, és csak később, mikor máshol nincs hely, írja felül az adatokat.

A vállalatok számára a tanúsított adatmegsemmisítés a záloga annak, hogy a rájuk bízott személyes adatokkal az előírások szerint jártak el. Nem kell mindig az adathordozó fizikai megsemmisítését választani, gyakran sokkal kifizetődőbb, ha az adatot hordozó eszközt egy elektronikai eszközök újrahasznosítására szakosodott vállalatnak adjuk át.

aug 12, 2019 | Adatbiztonsági cikkek, hírek

Az Auchan a legutóbbi partnere a Data Destroy-nak: az áruházlánc a környezettudatosság és az előírások betartása miatt kért meg minket, hogy felvásároljuk, szakszerűen adatfertőtlenítsük és ezek után az alkalmazottaknak értékesítsük számítógépes flottájukat. A döntéssel mindenki, de legjobban környezetünk járt jól.

Mint nagyon sok vállalatnál, az Auchan-nál is eljött az az idő, amikor a régi számítógépek megérettek a cserére. Az átlagosan 4 éves számítógépflotta szakszerű és környezetvédő menedzseléséhez az áruházlánc a Data Destroyt választotta. A Auchan komplex szolgáltatást vett igénybe cégünktől, mely magába foglalta a gépek felvásárlását, azok szakszerű kezelését, majd a használható gépek visszaértékesítését is. És hogy pontosan ez mit is jelent? Hamarosan kiderül.

Szakszerűen adatfertőtlenítettünk

Az áruházlánc életciklusuk végén lecserélte számítógépes flottáját, ez laptopokat, asztali gépeket egyaránt magába foglalt. Munkatársaink összecsomagolták, majd a Data Destroy raktárába szállították a számítógépeket. Az adathordozókon lévő adatokat a Blancco megoldásával szakszerűen és tanúsítottan adatfertőtlenítettük, az adatok felülírásáról készült jegyzőkönyveket átadtuk az áruháznak. A laptopokat felújítottuk, kitakarítottuk, többek között új hűtőpasztával vontuk be a hűtőbordák és a processzor közötti felületet.

Minden számítógépre egységes operációs rendszert telepítettünk. Az egységes gépeket egy, erre a célra kialakított webáruházba töltöttük fel, ahonnan az Auchan alkalmazottai vásárolhatták meg személyes használatra a felújított gépeket.

Komplex szolgáltatás gépekért cserébe

Mindezt a komplex szolgáltatást úgy bonyolítottuk le, hogy az az Auchan áruházláncnak nem kellett érte fizetnie. A számítógépek értéke fedezte a régi laptopok felújításával, szakszerű adatfertőtlenítésével járó költségeket, cégünk, a Data Destroy a számítógépek eladásából jutott bevételhez. Cserébe viszont az áruházlánc a jogszabályoknak megfelelően kezelte a gépeken található adatokat, mikor azokat számukra tanúsítottan, felülírással, a Blancco megoldásának segítségével fertőtlenítettünk. Az Auchan alkalmazottai jogtiszta operációs rendszerű, felújított gépekhez jutottak hozzá a piaci árnál kedvezőbben.

És amit legnagyobb eredményünknek tartunk, hogy felesleges szeméttől kíméltük meg környezetünket.

aug 1, 2019 | Adatbiztonsági cikkek, hírek

A cégeknek jó esetben már kidolgoztak szabályzatot az IT vagyon fizikai részének menedzselésére, azonban az adatokról nagyvonalúan megfeledkeznek. Fontos az adatok kezelésével is foglalkoznunk, ha nyugodtan szeretnénk aludni éjjel, ebben automatizmusok is segítenek.

A technológia gyors változása, az eszközök elévülési ideje miatt három-öt évente az irodai munkához használt számítógépeket cseréljük. A régi szerverek, adatrendszerek üzemeltetési költsége egy idő után olyan magas, hogy ha találunk is hozzáértő szakembert, egyszerűbb és kifizetődőbb, ha inkább cseréljük a rendszereket. Az IT rendszerek cseréjére, felújítására menetrendszerűen, szabályzat szerint kerül sor. Az adattörlési szabályzat végrehajtása a fizikai gépek cseréjéhez kötött, az előírások garantálják, hogy minden bizalmas adatot megfelelően eltávolítottak azokról az eszközökről, melyek véglegesen elhagyják cégünket.

A hatékony adatkezelés érdekében szét kellene választani a fizikai eszközök és az adatok menedzselését, és ne ragaszkodjunk a fizikai eszköz és az adat együttes kezeléséhez. A gépek és adatok életciklusa különbözik, nem logikus csak azért egymáshoz kötni őket, mert egymásnak kiegészítői. Az adat nemcsak egy adott eszközön létezik, hanem a felhő technológiának köszönhetően egy olyan gépen is megtalálható, mely kívül esik a vállalat eszközkezelési szabályzatán. Az adat és fizikai hordozójának útja szétváltak.

A gyakorlatban az adat életciklusa sokkal rövidebb vagy sokkal hosszabb, mint az eszköz életciklusa, persze, mindez az adat típusától függ. Amikor összekötjük a két eseményt, akkor rengeteg fejfájást és manuális munkát generálunk IT rendszergazdáink számára.

A hatékony adatmenedzsment, mely az adatok keletkezésétől, azok megtartását és törlését is magába foglalja, átgondolt folyamatokból áll. Olyan alkalmazásokat vonhatunk be az adatok menedzselésébe, melyek precízen végrehajtják az adatmenedzselési szabályzatba leírtakat – automatikusan. Ha tudjuk, hogy mi történik egy panaszos ügyfélemaillel kezdve megérkezésétől és végezve a panaszos ügy lezártáig, ismerjük a kötelező adatmegőrzési periódusokat, automatikus ütemezéssel, adatfertőtlenítéssel biztosíthatjuk, hogy az adatokat kellőképpen megsemmisítettük.

Az automatizmusnak pedig elsőnek értékes munkatársunk örül majd, akinek időt takarítottunk meg, értékteremtő munkát biztosítottunk helyette. Ugyanakkor az esetleges adatvédelmi auditoknak is nyugodt szívvel nézhetünk elébe, hiszen az automatizmusok dokumentáltan biztosítják, hogy az adatokat csak azok lássák, akiknek szánták.

júl 28, 2019 | Adatbiztonsági cikkek, hírek

Korábbi cikkünkben már foglalkoztunk azzal, hogy egy-egy adatszivárgási esetben milyen költségekkel kell számolnia egy vállalatnak. Vagyis, hogy mennyit is érhet az a bizonyos adat. A közelmúlt eseményei alapján most már konkrét számokat tehetünk az adat értéke mellé.

Nemcsak az adatok értékével kell számolnia egy vállalatnak, amikor adatait elhagyja, elveszíti, hanem a presztízsveszteség következtében létrejövő bevételkieséssel, az ügyfélveszteség miatti elmaradt bevételekkel, az esetleges tőzsdei értékcsökkenéssel – minderről egy korábbi cikkünkben már beszámoltunk. Emiatt nehéz egy pontos számot tenni az adatveszteségek tétel mellé. A közelmúltban több gigabírságot is kiszabtak a hatóságok adatszivárgás miatt, így végre sikerült árcédulát tenni az adatokra. Lássuk hát az eseteket.

A Mariott Hotel 2018 novemberében egy hacker támadás következtében 399 millió vendégének válogatott adatait veszítette el (vendégenként változott, hogy milyen adatok kerültek idegenek kezébe, de név, postai cím, telefonszám, email cím, útlevélszám, születési adatok, nem, érkezési és távozási adatok, foglalási adatok, bankkártya adatok is közöttük voltak). Az üggyel kapcsolatban nemrég született egy gigabírság: a GDPR szellemében 99,2 millió font büntetést szabott ki az angol adatvédelmi hatóság. Hogy ezt csak az érintett 7 millió brit lakos miatt tette volna, akkor azt jelenti, hogy személyenként 14,17 fontot (vagyis 5135 forintot) érnek az adatok. Ha a 399 millió vendéget vesszük figyelembe, akkor ez csupán 0,24 fontot (vagyis 86 forintot) jelent személyenként.

A British Airways ennél sokkal, de sokkal rosszabbul járt, hiszen ugyancsak a brit adatvédelmi hatóság 183 millió fontos bírságot szabott ki a társaságra, amiért tavaly szeptemberben egy hackertámadás következtében 500 ezer ügyféladatot loptak el – minden esetben a jegyek vásárlásához használt bankkártyák adatairól van szó. A hatóság azért volt ennyire szigorú, mert szerintük a társaság hanyag volt az IT biztonság tekintetében. Ezzel a büntetéssel akartak példát statuálni, üzenetet küldeni a piacnak: a vállalatoknak komoly lépéseket kell tenniük annak érdekében, hogy az alapvető emberi jogokat, a személyes adatainkat védelmezzék. És akkor számoljunk, ez ügyfelenként 366 fontot jelent, ami forintban kifejezve szemmel is látható, még távolról is: 132600 forintról van szó.

És ez még nem minden, a Facebook 5 milliárd dolláros büntetéssel néz szembe, igaz, ott a Cambridge Analytica-val kapcsolatos, engedély nélküli adatátadásról van szó. (A Facebook-on futó, különböző ártalmatlan játékokon keresztül adatokat szívtak el a felhasználók közösségi oldal profiljáról, majd a játékosok ismerőseinek adatait is begyűjtötték. Ezeket az adatokat használta fel a Cambridge Analytica a szavazók pszichológiai profiljának kialakítására, ennek a profilnak az ismeretében az amerikai elnökválasztás idején, Donald Trump stábja mikro célzott üzenetekkel győzte meg a szavazókat, hogy mellettük voksoljanak.) Az amerikai fogyasztóvédelmi felügyelet 5 milliárd dolláros bírságot szabott ki a Facebookra, 500 millió érintett felhasználóval számolva ez csekély 10 dollárt (2941 forint) jelent.

júl 13, 2019 | Adatbiztonsági cikkek, hírek

Miért kell adatfertőtlenítés is a titkosítás mellé?

Adataink titkosított tárolása csak megnehezíti, de nem teszi lehetetlenné az adatokhoz való hozzáférést. Az adatok titkosítása csak kiegészíti, de nem helyettesíti az adathordozók fertőtlenítését.

Az adatok vagy a merevlemezek titkosítása fontos eszköz az adatszivárgás elleni küzdelemben, az értékes adatvagyon házon belüli tartásában. Az adatok titkosítása azonban hamis biztonságérzet kialakulásához is vezethet, gyakori az az elképzelés, hogy ezután már könnyen hátra dőlhetünk, semmi teendőnk sincs, adatainkhoz végképp csak az illetékes fér hozzá.

Ez sajnos nem így van. Aki biztosra akar menni, az a korábban titkosított merevlemezeket is felülírással fertőtleníti eladás, továbbadás előtt. A titkosítás használata azt jelenti, hogy tudatos IT vezető vagy cégvezető van a vállalatnál, aki nem szeretné, hogy az adatok könnyen kiszivárogjanak a vállalattól. A titkosítás hozzásegít ahhoz is, hogy picit nyugodtabban alszunk éjjel, nem aggódunk feleslegesen.

Amikor viszont a merevlemez életciklusa végéhez ért, leselejteznénk, a titkosítás mellett az adatot szakszerű eltávolításáról is gondoskodnunk kell. A titkosítás a gyakorlatban egy jelszót jelent, amit adathalászat, fenyegetés vagy csak egy ajándék sör hatására elárulhat nekünk az adatgazda. A titkosítási technológiák sem mindig jelentenek bombabiztos adattárolást, időnként kiderül, hogy komoly biztonsági rés tátong egyik vagy másik technológián.

Ezek a titkosítási hibák ismertek

A Windows operációs rendszerekbe alapból beépített Bitlocker titkosítási eljárásról kiderült, hogy firmware-beli hiba miatt könnyen feltörhető kulcspárokat generált a rendszer. A problémát tovább fokozza, hogy nem könnyű ezt a hibás firmware-t frissíteni – már ha eszébe jut ez a rendszergazdának. A 2017-ben feltárt hibához vannak frissítések, ezen a linken lehet megnézni, hogy a különböző hardverekhez honnan, hogyan kell azt telepíteni.

A méltán népszerű Western Digital titkosítási eljárásába is hiba csúszott, ezen a linken olvashatják el az összes hibát. Egyet kiemelünk: a titkosításban a sózás technológia arra szolgál, hogy a gyenge jelszavakat lenyomatait megváltoztassák, úgy, hogy a hackerek ne ismerjék fel, ne tudják visszafejteni, Ehhez azonban változó vagy módosítható sóra van szükség, amit az eredeti gyenge jelszóhoz kevernek. A WD merevlemezei a sózáshoz három betűből álló, nem módosítható karaktert használnak: WDC.

júl 2, 2019 | Adatbiztonsági cikkek, hírek

A vállalatoknak nincs idejük foglalkozni az idős eszközökkel, ami viszont egyre nagyobb fenntartási költségeket generálnak. A Blancco év eleji kutatása szerint a vállalatoknak milliókba kerül a régi, idejétmúlt IT eszközök tárolása.

Az európai, amerikai és ázsiai vállalatok megkérdezésével készült kutatás szerint a Blancco azt a következtetést vonhatta le, hogy 100 ezer dollárt (több mint 28 millió forint) költenek a szervezetek az adatközpontjukban működő régi eszközök fenntartására, az elavult technológia okozta zavarok elhárítására. A régi hardver eszközök ezen felül biztonsági és megfelelőségi kockázatot is jelentenek a vállalatnak: gyakori, hogy az elavult hardver operációs rendszerét már nem frissítik, de mégis tovább üzemeltetik, nyílt utat biztosítva az adatokat ellopni kívánó hackereknek.

A 600 vállalat megkérdezésével készített kutatás szerint a cégek több mint felének (54 százaléka) akadt gondja az adatvédelmi hatóságokkal, legalább egyszer, de voltak olyanok is, akik kétszer. Az európai GDPR és amerikai ágazati (például egészségügy) adatvédelmi szabályozások értelmében ezek a vállalatok 20 millió eurós vagy 1,5 millió dolláros büntetést kockáztatnak viselkedésükkel.

Fredrik Forslund, a Blancco vállalati megoldásokért felelős alelnöke szerint a vállalatok szükségtelenül magas összegeket költenek az adatok belső tárolására. Másik oldalról a vállalatok viselkedése érthető, viszont hiszen azért nem mernek a régi IT eszközöktől megszabadulni, mert ezzel adatszivárgást kockáztathatnak – nem tudják megfelelően fertőtleníteni az adatokat tartalmazó merevlemezeket. Ezért inkább tovább tárolják, rosszabb esetben az aktív hálózatba beépítve működtetik ezeket a régi IT eszközöket is, komoly károkat okozva saját maguknak. Megoldás lehetne szakértő vállalatokra bízni az adatok szakszerű törlését, fertőtlenítését.

A kutatás további eredményei szerint a vállalatoknál dolgozók többsége egyszerűen elbukná az adatfertőtlenítési tesztet, miután 57 százalékuk úgy véli, a gyorsformázás vagy a teljes formázás elegendő az adatok visszaállíthatatlan törléséhez. Egy másik érdekes adat, hogy a vállalatok 80 százaléka elismerte, a régi IT eszközök negyede csak ott csücsül az adatközpontban és az áramfogyasztáson kívül semmilyen aktív feladatuk nincs.

jún 27, 2019 | Adatbiztonsági cikkek, hírek

A mobilszolgáltatóktól, számítógépszervizektől, de még a munkáltatónktól is kérhetjük annak igazolását, hogy a részére átadott adathordozóról megfelelően törölte személyes adatainkat, és ezt a jogunkat széles körben tudjuk érvényesíteni.

A Nemzeti Adatvédelmi és Információszabadság Hatósága állásfoglalásával egy korábbi cikkünkben már foglalkoztunk. Akkor azt emeltük ki, hogy a GDPR salátatörvénynek nevezett jogszabály 2019 áprilisi elfogadásával a munkahelyi személyes adatokat dokumentáltan kell törölni. A jogszabályok és a hatósággal történő konzultáció alapján egyértelmű, hogy a számítástechnikai eszközök adatoktól történő fertőtlenítését széles körben be kell iktatni a különböző munkahelyi és üzleti folyamatokba – emelte ki Molnár Gábor, a NAIH véleményének értelmezését elvégző L-Tender Consulting ügyvezetője.

Köteles fertőtleníteni a munkáltató

Például, ha egy munkavállaló a munkáltatója részére visszaadja céges mobiltelefonját vagy notebookját, akkor a munkáltató köteles ezt az eszközt fertőtleníteni a személyes adatoktól. Erről pedig a munkavállaló olyan törlési jegyzőkönyvet kérhet, amely tartalmazza a törlés módszerét, időpontját, eredményét, valamint a törölt adathordozó egyértelmű azonosítását lehetővé tévő sorozatszámot vagy IMEI számot.

Szintén adattörlési kötelezettsége van egy mobilszolgáltatónak vagy PC-szerviznek olyankor, ha egy mobiltelefont vagy notebookot garanciában újra cserél. Ilyenkor az ügyféltől átvett régi eszközről a cég köteles törölni a személyes adatokat, és erről törlési jegyzőkönyvet kell kiállítania.

A törlés módszereként nem fogadható el az egyszerű formázás, ehelyett olyan eljárást kell alkalmazni, amely a korábbi adatokat az adathordozó teljes felületén felülírja egy megfelelő algoritmussal, és így az adatokat visszaállíthatatlanná teszi. A törlés megtörténtét pedig részletes jegyzőkönyvvel kell igazolni mind az ügyfél, mind az ellenőrző hatóságok felé.

Több millió mobil érintett

A gyakorlatban mindez azt jelenti, hogy évente sok millió eszközt kell fertőtleníteni a személyes adatoktól, és a mobiltelefonokat, számítógépek nem lehet úgy leselejtezni, tovább adományozni vagy értékesíteni, hogy ne történjen meg a törlésük. Molnár Gábor szerint könnyen meg lehet érteni, hogy mindez miért fontos. Életszerű feltételezni például, hogy egy munkavállaló a részére rendelkezésre bocsátott notebookon magáncélból is fel fog keresni különböző weboldalakat. A böngészési előzményekből így következtetni lehet egészségügyi állapotára és betegségeire, vallási hovatartozására és politikai nézeteire, szexuális szokásaira. Ezeket az adatokat pedig – jogszerűtlenül – a vállalat HR-osztálya is felhasználhatná, például egy menedzser előléptetésének elbírálása során.

jún 15, 2019 | Adatbiztonsági cikkek, hírek

A telefonokat újrahasznosító vállalatoktól közvetlenül vásárolt Android telefonok tesztelése után kiderült, hogy a készülékek 19 százalékában vannak adatok. A tanulság: használt mobiltelefonunkat csak megbízható szolgáltatónak adjuk át.

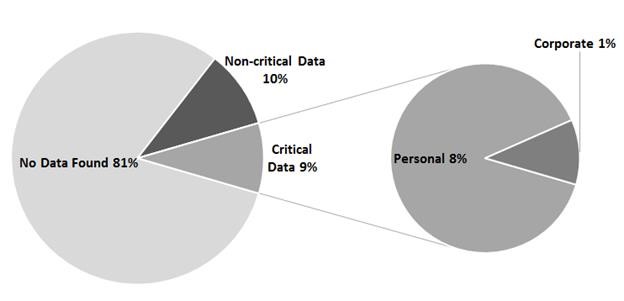

A Blancco munkatársai még 2018-ban vásároltak 100 darab Android készüléket olyan vállalatoktól, akik használt mobiltelefonok eladására szakosodtak. Ez azt jelenti, hogy ezek a cégek úgy adják tovább ezeket a készülékeket, hogy gondoskodtak a rajtuk lévő adatok szakszerű eltávolításáról. Mind kiderült, elvileg. Ami biztonsággal állítható az, hogy az összes készüléket gyári beállításokra állították vissza. Arról nincs információ, hogy a gyári beállításon túl milyen eszközzel írták felül (vagy sem) az adatokat.

Annak ellenére, hogy profi vállalatoktól kerültek ki ezek a készülékek, 19 százalékuk esetében az adatokat vissza lehetett állítani. Az viszont már biztató adat, hogy csupán 9 készüléken találtak személyes, vállalati vagy egyéb olyan szenzitív adatot, mely a korábbi tulajdonos azonosítását lehetővé tette. Tíz esetben a mobilszolgáltatóhoz köthető adatot volt a készüléken, vagyis SMS-eket, hívásnaplót és kontaktokat találtak – ezekből nem lehetett azonosítani a tulajdonost.

A készülékek kilenc százalékán egyéni és vállalati adatot is találtak, voltak közöttük fotók, közösségi média profilok stb. Egy telefonon találtak vállalati adatot, ennek alapján a kutatók belőhették, hogy pontosan hol is dolgozott az illető. Ez a készülék tartalmazta a legizgalmasabb fotókat: termékek prototípusait felejtettek a készüléken, de szállítási információkat is találtak és az adott dolgozó kapcsolatai is még az eszközön maradtak.

Az adatokhoz a kutatók hol nagyon könnyen, hol viszont csak speciális eszközök bevetésével jutottak hozzá. Azt megjegyezték, hogy kevés eszközön volt azonnal látható információ – vagyis, amikor bekapcsolták, nem azonnal láthatták például az SMS-eket. A sok információt tartalmazó mobiltelefonokat kereskedelmi forgalomban is elérhető szoftveres eszközökkel állították vissza. Egy esetben már ezek a bárki számára hozzáférhető eszközök sem vezette eredményre, ott közvetlenül a telefon chipjéből olvasták ki az információkat.

Azt is láthatták, hogy a legtöbb esetben a telefonok továbbadói próbálkoztak a felhasználói adatok kézi törlésével vagy a gyári visszaállításban bíztak, de ez nem sikerült. A kutatás azt is megjegyezte, hogy a kereskedőktől vásárolt készülékek arányaiban jobban teljesítettek, mint az online aukciós portálokról megvásárolt eszközök. A tanulság: megbízható forrásnak adjuk tovább használt készülékünket, győződjünk meg eladás előtt, hogy az adatokat ténylegesen, minősített módon törlik.

jún 3, 2019 | Adatbiztonsági cikkek, hírek

A vállalati digitális átalakulásának egyik lépése, amikor a skálázható, rugalmas szolgáltatásokat felhőbe költöztetjük. Egy ilyen lépés is csak úgy sikerülhet jól, ha azt megfelelően előkészítjük. Összeállításunkban a felhő technológiára való átálláshoz adunk tanácsokat az adatok szemszögéből.

A felhő szolgáltatás nem csak arról szól, hogy eldöntjük privát vagy publikus felhőt építünk, mely szolgáltatásokat migráljuk felhőbe és melyeket tartunk meg a vállalat belső hálózatában, illetve mely folyamatokat alakítsuk át, hogy azok könnyen skálázhatók, rugalmasok – vagyis igazi felhő szolgáltatások – legyenek. A vállalatok hajlamosak megfeledkezni arról, hogy a felhő technológiára való átállás adatmigrációt is jelent, az adatok felülvizsgálatát is magába hordozza.

Ismerjük meg adatainkat

A felhő szolgáltatásba való költözés jó alkalmat és kifogást szolgáltat a birtokunkban lévő adataink megismerésére és megértésére. Igen, erre mindenképp szükség van, mert – ahogy erről egy korábbi bejegyzésünkben már írtunk – a vállalati adatok több mint felét (52 százalékát) nem ismerjük, ezeket sötét adatoknak is nevezzük, 33 százalékát az információ mennyiségének a redundás, elavult vagy triviális adatok teszik ki és csupán 15 százalékuk a pontosan azonosított, strukturált és feltehetően üzleti szempontból kritikus adat. Belátjuk, hosszas folyamat megismerni azt az 52 százalékot, ami sötét adat. Ehelyett pontosan határozzuk meg, melyek a felhőben működő szolgáltatások számára szükséges adatok és csak azokat vigyük át az új platformra.

Az adatnak teljes életciklusa van, melyre már keletkezése előtt gondolni tudunk, és megfelelően előkészíthetjük az egyes életciklusra jellemző tennivalókat. Ha az adattal kapcsolatban tervezünk, akkor például időszakosan felülvizsgáljuk adatvagyonunkat, meghatározzuk mit kell törölni és mit érdemes megtartani. Ha ezt rendszeresen végezzük, akkor az adatok felhőbe történő migrálásakor könnyű dolgunk lesz.

(A vállalati adatok életciklusával három blogbejegyzésben is foglalkoztunk, az elsőben a vállalati adat életciklusával kapcsolatos kategóriákat határoztuk meg, a másodikban és a harmadikban az adattal kapcsolatos teendőket soroltuk fel.)

Fontos, hogy meglegyen a kilépési stratégiánk is

Még mielőtt a felhő szolgáltatás használata elkezdődne, érdemes leszögezni, hogyan végződik ez az utazás. A felhő szolgáltatók piacán egyre másra jelennek meg a kisebb-nagyobb szolgáltatók, így a verseny komollyá válása jó anyagi és technológiai indokot szolgáltat a váltásra. Már a szolgáltató kiválasztásakor meg kell győződjünk, hogy az tanúsítottan és véglegesen töröli adatainkat is, miután már megszüntettük a szolgáltatóval a kapcsolatot. Az is fontos, hogy az adatok szakszerű törlése egy jövőbeli auditon is jó szolgálatot tesz, hiszen be tudjuk bizonyítani, mit tettünk az ügyfeleink személyes adataival.

Ne láncoljon magához a szolgáltató

A szolgáltatás megszüntetésekor derülnek ki a kompatibilitási és migrálási problémák nagy része, hiszen ekkor jövünk rá, hogy a szolgáltató nyitott vagy zárt technológiát használ az adataink menedzselésére. A zárt technológia azt jelenti, hogy az új szolgáltatóra való átváltás igencsak fájdalmas lehet. Még mielőtt elköteleződünk egyik vagy másik szolgáltató mellett, kérjük meg, hogy mutassák meg nekünk, egyébként adatainkat hogyan tudjuk visszanyerni, ha már nem kívánjuk a megoldásukat használni – a teszt minden buktatót felderít.

És a régi adatokkal mi lesz?

Már felhőbe költözött a szolgáltatás, minden tökéletesen sikerült, mindenki elégedett. A régi szerver azonban ott a sarokban foglalja a helyet, ideje lenne már kidobni, újra hasznosítani, netán eladni. Bármit is teszünk a régi vassal, ne feledkezzünk meg a merevlemezen tárolt adatokról, azokat szakszerűen, tanúsítottan töröljük őket. Mert ha nem akkor a konkurencia kezébe kerülhetnek féltve őrzött adataink.

ápr 26, 2019 | Adatbiztonsági cikkek, hírek

Álljunk meg egy percre és gondoljuk csak át: hány és hány internetre kapcsolt eszközt használunk otthonunkban és a munkahelyen? Ha nem más, pár számítógép, több okostelefon, nyomtató, táblagép mindenképp szerepel listánkon. Nagyon sokan munka és személyes célokra is használják ugyanazt az eszközt: az otthoni gépünkről lépünk be a vállalati hálózatba, hogy egy vagy két feladatot még elvégezzünk, de fordítva, a munkahelyi gépen tárolunk pár kedvenc fotót (egyik közülük épp a háttérkép).

ÉS még nem beszéltünk a különböző kütyükről, mely naponta generálják a személyes adatokat rólunk. Elég egy okos órára vagy fitness karkötőre gondolni, vagy egy okos konnektorra, mellyel az interneten keresztül is tudjuk egyes eszközeinket menedzselni. Vagy az internetre csatlakozó tévé, set-top-box, játékkonzol is adatokat generál. Vagy központi fűtési rendszer? Mosógép? Hifi rendszer? Teafőző? Nem vicc, ezek az eszközök is csatlakozhatnak az internetre és akarva akaratlanul adatot tárolnak rólunk –minimum a hálózati ID-t és jelszavát már elmentették.

Bármennyire is trendik és izgalmasok is ezek az internetre csatlakoztatott készülékek, komoly kihívást jelentenek adatvédelmi szempontból. Első körben, a fogyasztók meg sem vásárolják ezeket a készülékeket, ha úgy érzik, nem bízhatnak meg bennük. A kutatások azt mutatják például a brit háztartások kétharmada aggódik amiatt, hogy valaki hozzáfér személyes adataikhoz, ha a használt laptopot vagy mobilkészüléket eladnák. És joggal. Mert a legtöbb fogyasztó nem tudja, hogyan lehet az adatok biztonságosan eltávolítani a régi készülékről. Ezért inkább a fiók mélyére süllyesztik a régi készüléket mintsem értékesítsék. Vagy a tudatlanok bátorságával felfegyverkezve teljes bizalommal adják el adataikat is idegeneknek.

Ezért mi a Data Destroynál úgy gondoljuk, a gyártók felelőssége olyan technológiákat kidolgozni, melyek könnyedén és gyorsan, de mégis biztonságosan lehetővé teszik az adatok egyszerű eltávolítását. Ez nemcsak a fogyasztók bizalmát növelné, hanem fellendítené a használt eszközök piacát is, melynek komoly ökológiai hatása lehet környezetünkre. Az okos eszközöket gyártó vállalatok felelőssége oktatni a fogyasztókat az adatvédelem, az adatok tárolásának területén – egyszerűen azzal, hogy elmondjuk, milyen adatokat hol, mennyi ideig tárol az adott eszköz.

Az adatok tárolásában és megsemmisítésében érdekelt piaci szereplők összefogására van szükség annak érdekében, hogy termék és operációs rendszer szintjén találjanak ki egyszerű tervezési elveket, mely segítené az ügyfeleket adatvagyonuk felelős kezelésében, felelős megsemmisítésében. Például közvetlenül a lapkagyártókkal dolgozva a chipre égethetnénk be a minősített törlési protokollokat, így biztosítva az adatok biztonságos és minősített megsemmisítését. És így mindenki nyugodtan aludhat este, az adatok biztonságban lesznek.

ápr 14, 2019 | Adatbiztonsági cikkek, hírek

Újrahasznosított anyagok e-termékekben

Több óriási gyártó is követendő példát mutat azzal, hogy egyre növekvő mennyiségben újrahasznosított anyagokat használ új termékeinek gyártásakor. Itthon még gyermekcipőben jár az e-hulladék feldolgozása, de odafigyeléssel meg tudjuk hosszabbítani a gépek élettartamát.

Amikor új számítógépet vásárolunk, akkor a régi e-hulladékká válik. Az e-hulladék szakszerű feldolgozásáról, elhelyezéséről nekünk kell gondoskodnunk, de ebben a nagy vállalatok, kereskedők is segítenek. A lakossági e-hulladék szakszerű kezelésében a szeméttelepek, az elektronikai kereskedők is segítségünkre vannak. A vállalatok e-hulladékának felvásárlásában a különböző erre szakosodott cégek segítenek.

Az Amerikai Egyesült Államokban a nagy laptop gyártók is felkarolták az e-hulladék ügyét, és egyre nagyobb mértékben építik be termékeikbe az újrahasznosított anyagokat. Legutóbb a Dell jelentette be, hogy a 2020-as céldátum előtt, 2018 végén sikerült elérniük a 2 milliárd font (közel 1 milliárd kilogramm) újrahasznosított e-hulladék mennyiséget. A projektben műanyagot, szénszálat, és az alaplapban felhasznált aranyat sikerült kinyerniük. Ezeket az alapanyagokat az új termékek készítésekor használják fel.

Az amerikai PC gyártó arra is figyel, hogy a dízel generátorok által kibocsátott füstöt is újra hasznosítsa, egy indiai start-up céggel karöltve nyomtatótintát varázsolnak belőle. Az Apple-nak is van egy hasonló programja, amelynek keretén belül az új MacBook Air és Mac Mini kizárólag, vagyis 100 százalékban újrahasznosított alumíniumból készül.

Ha vállalatunk számára vagy magánemberként fontos a környezetünk védelme, akkor érdemes az elavult számítógépeket felújítani és egy karitatív szervezetnek adományozni. Mi, a Data Destroy-nál azzal óvjuk környezetünket, hogy felvásároljuk a használt laptopokat, számítógépeket, adathordozókat és az arra érdemes gépeket felújítjuk, majd újból értékesítjük. Nyilván, mindezek előtt, az adathordozókat szakszerűen, minősített adattörléssel fertőtlenítjük.